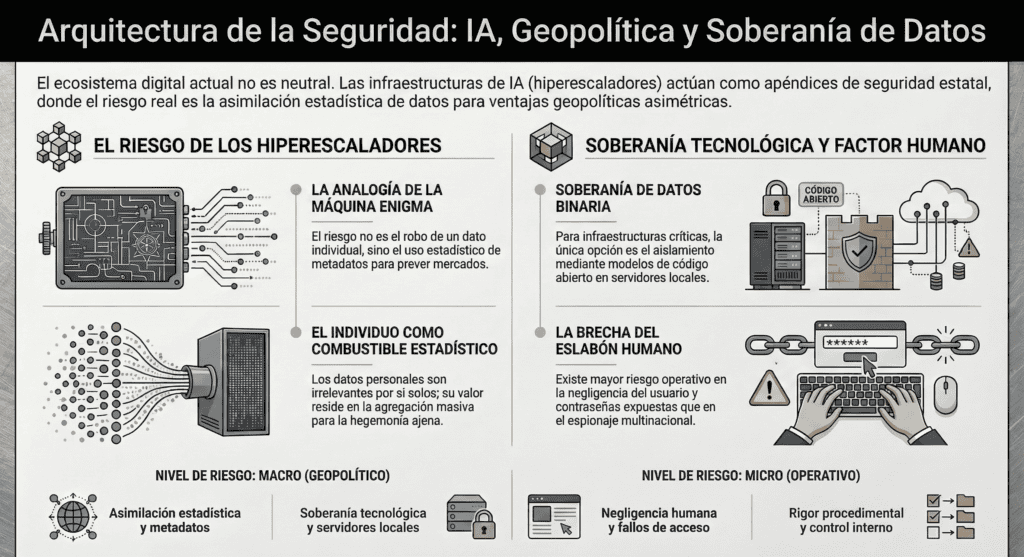

El ecosistema digital contemporáneo opera bajo una premisa fundamentalmente ingenua: la ilusión de la neutralidad de la infraestructura. Cuando analizamos la arquitectura de la información moderna, debemos despojarnos de cualquier velo corporativo de relaciones públicas y observar la cruda realidad geopolítica. Entidades como Anthropic, OpenAI y los gigantes consolidados del alojamiento en la nube (Amazon, Google, Microsoft) no son corporaciones apátridas. Son, por diseño, conveniencia y jurisdicción, apéndices innegables del aparato de seguridad e inteligencia de los Estados Unidos. Entregar datos a estos hiperescaladores equivale a depositar información sensible en una bóveda donde el Estado anfitrión conserva una baza estratégica. Para elaborar un análisis de riesgos riguroso, especialmente dirigido a clientes de alto perfil, es necesario revisar esta amenaza sin concesiones.

La estructura de este análisis se divide en tres ejes fundamentales: la asimilación estadística frente al espionaje directo, la soberanía tecnológica, y la vulnerabilidad del eslabón humano.

La máquina Enigma y la asimilación estadística

El riesgo real para una empresa mediana o grande que opera en la nube no se centra en el robo directo de un secreto comercial específico. Esa es una visión válida pero anacrónica del espionaje industrial. El peligro contemporáneo reside en el uso estadístico de la información para inclinar la balanza geoestratégica a nivel macroeconómico. En este sentido, el paradigma es históricamente idéntico a la gestión táctica de la máquina Enigma durante la Segunda Guerra Mundial.

Cuando los Aliados lograron descifrar los códigos de comunicación alemanes, se enfrentaron a un dilema: si utilizaban esa inteligencia para salvar cada convoy marítimo o interceptar cada ataque, el Eje comprendería rápidamente que su criptografía había sido vulnerada, invalidando así la ventaja. La solución fue aplicar la información de manera estadística y calculada, permitiendo pérdidas controladas para mantener la ilusión de seguridad en el bando enemigo. El uso fue deliberadamente opaco, estadísticamente imperceptible.

Hoy, los hiperescaladores pueden operar bajo la misma lógica. La inteligencia estadounidense no necesita intervenir una cuenta corporativa para hundir a un competidor internacional. Le basta con agregar metadatos, tendencias de la cadena de suministro, cuellos de botella logísticos y proyecciones de inversión a escala global. Esta asimilación masiva de datos permite al actor estatal prever movimientos del mercado, identificar vulnerabilidades sistémicas y posicionar a sus industrias nacionales con una ventaja asimétrica invisible. La persona no es el objetivo; el individuo es el combustible estadístico para la hegemonía ajena.

Paranoia individual, realidad estadística

Sin embargo, es preciso desmitificar la paranoia individual. El miedo del particular ante el uso de la inteligencia artificial carece de fundamento racional si se analiza desde el coste de oportunidad del espionaje. Solo aquellos individuos con una influencia real en organizaciones de peso, infraestructuras críticas o instituciones estatales podrían despertar un interés mínimo. Pero incluso en esos casos de perfil alto, la lógica de la máquina Enigma se impone: utilizar información individual para afectar un caso concreto de forma directa sería un error estratégico. Sería, en esencia, desperdiciar una capacidad de vigilancia desvelando su propia existencia por un botín irrelevante: por muy grande que sea el pez, es un solo pez.

Resulta contradictorio observar la inquietud que despierta una IA en quien gestiona su vida entera a través de Gmail, Microsoft o WhatsApp. Es absurdo temer a la IA mientras se ignora la ubicación y el control de los servidores que alojan sus correos y mensajes. Si existiera la voluntad de procesar datos personales de manera ilegal, el sistema no esperaría a la inteligencia artificial; lo haría a través de las herramientas de comunicación que usamos desde hace décadas. El riesgo no ha nacido con el chat inteligente, ni existe a título individual, es a nivel estadístico donde hay que mirar.

La soberanía en infraestructuras críticas

Frente a esta realidad de vulnerabilidad estadística, la respuesta para las empresas que gestionan infraestructuras críticas o datos de seguridad nacional no admite términos medios. La dependencia de modelos de inteligencia artificial (y de los correos electrónicos) alojados en servidores estadounidenses constituye un potencial suicidio estratégico. Si una corporación o institución es verdaderamente crítica, la única alternativa viable es el aislamiento de la información.

En el caso de la IA, esto exige la implementación de modelos de código abierto desplegados exclusivamente en arquitecturas de servidores locales controlados. En la búsqueda de esta soberanía, el origen ideológico de la tecnología es irrelevante; si un modelo de lenguaje de origen chino ofrece el rendimiento necesario en un entorno propio, cerrado y auditable, su adopción debe ser priorizada frente a un modelo occidental que requiere telemetría constante. La soberanía de los datos es una proposición binaria: o se posee el control del hardware y del procesamiento, o se expone a ser potencialmente un nodo de recolección para un poder extranjero.

La negligencia sistémica del usuario

A pesar de la importancia geopolítica de los hiperescaladores, existe una gran diferencia en la evaluación de riesgos corporativos. Las cúpulas directivas invierten grandes recursos en garantizar esta autarquía tecnológica mientras esas infraestructuras ceden desde dentro ante lo más básico: El factor humano.

La verdad incómoda es que la probabilidad de una catástrofe operativa es infinitamente superior a nivel individual. Las claves descubiertas, la reutilización de credenciales, los dispositivos terminales monitorizados por terceros y la negligencia operativa de los usuarios representan la brecha más crítica y menos trabajada de la seguridad. La realidad es que hay más riesgo en la estupidez humana que en el uso ilegítimo de la información por parte de los hiperescaladores.

Abordar este último punto en las empresas suele abrir un debate complejo e incómodo, pues obliga a las corporaciones a enfrentarse a la incompetencia interna y a la naturaleza de las relaciones y habilidades humanas en lugar de culpar a gigantes tecnológicos.

En conclusión, operar en la era de los hiperescaladores requiere elegir de manera consciente la naturaleza del propio riesgo. Implica asumir que el uso de infraestructuras de terceros es un impuesto geopolítico que se paga en moneda de datos, y que, al mismo tiempo, el mayor enemigo de la integridad corporativa no se sienta en un despacho en Washington, sino frente a las pantallas de la propia empresa. Entender esta dualidad, el macroespionaje estadístico tipo Enigma frente a la micro-negligencia local, es el punto de partida más honesto para una verdadera arquitectura de la seguridad.

Para obtener más detalles o solicitar una asesoría con Roberto, Consultor IA, diríjase a nuestra sección de contacto

Deja una respuesta